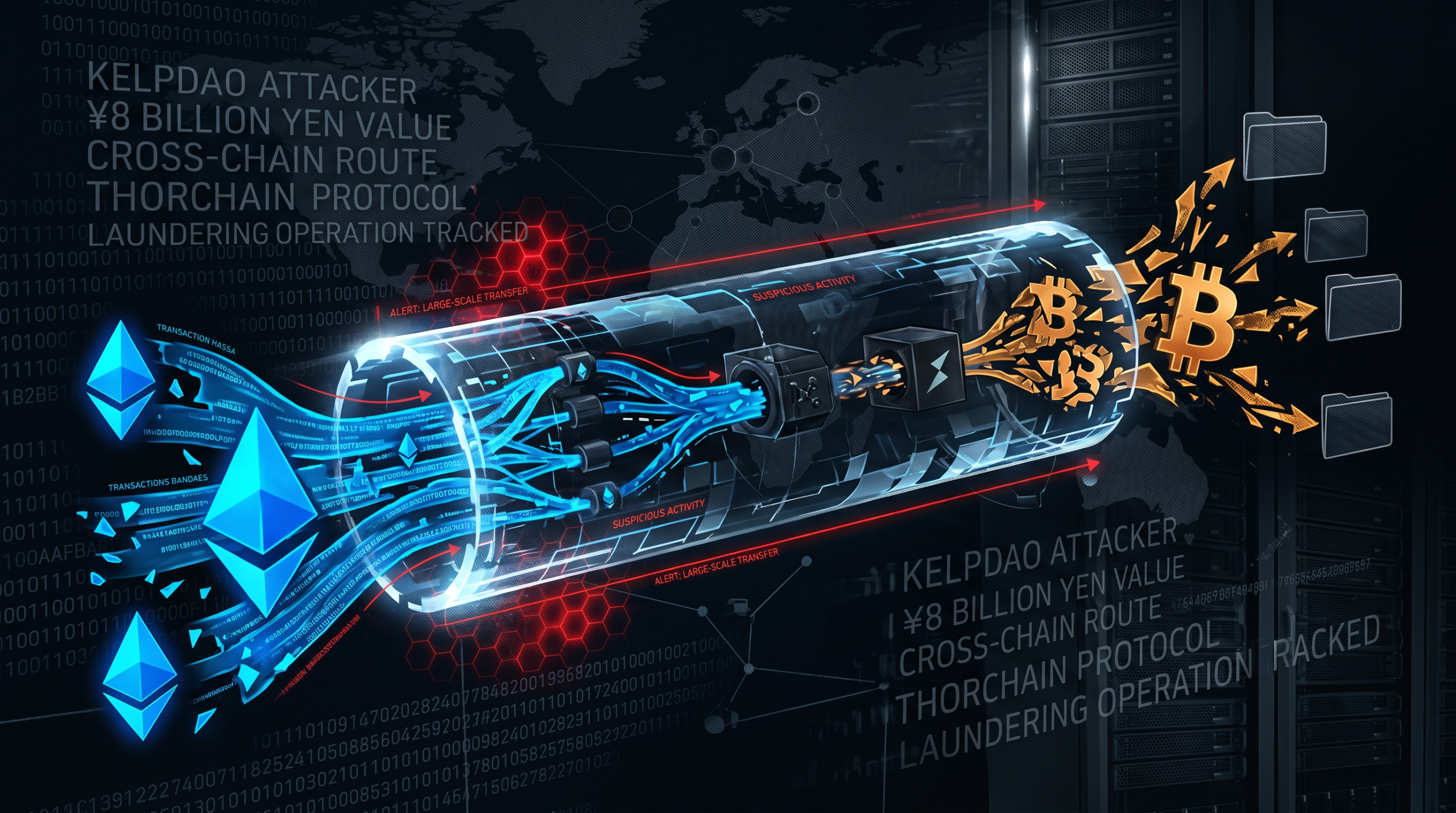

LayerZeroブリッジを悪用してKelp DAOから292億円(約2億9200万ドル)を盗んだ攻撃者が、盗んだ資金の洗浄を本格化させています。オンチェーン分析会社EmberCNが4月22日に公表したデータによると、攻撃者はすでに34,500 ETH(約80億円相当)を洗浄済みです。

ArbitrumのETH凍結が「洗浄の引き金」に

攻撃者が洗浄を急いだ背景には、ArbitrumセキュリティカウンシルによるETH凍結措置があるとみられています。4月21日、Arbitrumは攻撃に関連する30,766 ETH(約71.5億円)を凍結。これを察知した攻撃者は残りの資金を即座に動かし始めました。

EmberCNは「凍結を確認した後、攻撃者は残存するETHをArbitrumから移動させ、THORChain経由でBTCへの換金を開始した」と分析しています。

THORChainが「洗浄ルート」として機能、24時間で456,000ドルを荒稼ぎ

洗浄の主な経路となったのは、ノンカストディアル型クロスチェーン交換プロトコルのTHORChainです。THORChainの公式ダッシュボードによると、過去24時間の取引量は3億9400万ドルに達し、手数料収入は45万6000ドル。通常の取引量(1000万〜3500万ドル)と比較して10倍以上の異常な急増です。

THORChainはこれまでも批判を受けてきました。2025年には北朝鮮のハッキング集団「ラザルスグループ」がBybitから盗んだ15億ドル超の資金洗浄にも同プロトコルが使われています。しかしTHORChainは一貫して「コードは中立であり、単一の管理者も管理キーも存在しない」という立場を維持しており、今回も資金の凍結や遮断を拒否しました。

LayerZeroが「ラザルスグループの関与」を示唆

LayerZeroは今回のKelp DAOエクスプロイトについて、北朝鮮の国家支援型ハッカー集団「ラザルスグループ」が背後にいる可能性が高いと声明を出しています。同グループは過去10年間で数十億ドルを盗み出し、核開発の資金源にしてきたとされています。

今回の攻撃手法はLayerZeroの「1/1 DVN(単一検証者設定)」の脆弱性を悪用したもので、偽のクロスチェーンメッセージを注入することでrsETHを116,500枚不正生成。これをAAVE V3に担保として預け、WETHを借り出して逃走するという高度な手口でした。

まとめ:DeFiセキュリティの根本的課題

今回の事件は、DeFiプロトコルが抱える複数の構造的問題を浮き彫りにしています。

- クロスチェーンブリッジの脆弱性:1/1 DVN設定という最弱のセキュリティ構成

- 洗浄インフラの無力化困難:THORChainのような検閲耐性を持つプロトコルは停止不能

- 凍結措置の限界:Arbitrumが71億円を凍結した一方で、攻撃者はより迅速に残りを移動

Kelp DAO側は現在、影響を受けたユーザーへの補償計画を策定中とされています。292億円という被害額の全額回収は困難な見通しで、DeFiエコシステム全体への信頼回復には時間がかかりそうです。